高瀬里見

高瀬里見リスクの「見つけ方・測り方・対処法」を一緒に学ぼう!

📖 用語まとめ表

今日も無理せず用語を抑えていきましょう!

| 用語(略語) | 読み方 | 一言説明 | 身近な例え |

|---|---|---|---|

| リスクアセスメント | リスクアセスメント | リスクを洗い出して評価する一連のプロセス | 遠足前に「雨・迷子・ケガ」を書き出して対策を考えること |

| リスク分析 | リスクぶんせき | リスクの発生確率と影響の大きさを調べること | 「雨の確率70%・中止になる影響は大きい」と仕分けること |

| リスク評価 | リスクひょうか | どのリスクを優先して対処すべきか順位をつけること | 「雨 > 迷子 > ケガ」と危険度の高い順に並べること |

| 情報資産台帳 | じょうほうしさんだいちょう | 守るべき情報と重要度を一覧にした管理表 | 家の中の貴重品リスト(指輪・通帳・印鑑)に重要度をつけたもの |

| リスク対応 | リスクたいおう | 回避・低減・転嫁・受容の4つから対策を選ぶこと | 「雨なら屋内へ変更(回避)」「レインコート配布(低減)」の選択 |

| BIA | ビーアイエー | 業務への影響度を分析すること。Business Impact Analysisの略 | 「メールが止まったら1時間で損害いくら?」を計算すること |

| リスクの受容 | リスクのじゅよう | 対策コストより損害が小さいと判断して対策しないこと | 「鉛筆1本の紛失リスクは対策より受け入れた方が安い」 |

| STRIDE | ストライド | 6種類の脅威分類モデル。なりすまし・改ざん等を体系化 | 攻撃の種類を「なりすまし・改ざん・否認・漏洩・妨害・権限昇格」に分類した攻撃チェックリスト |

| アタックツリー | アタックツリー | 攻撃の手順を木の枝のように図で表したもの | 「金庫を破る」という目標を頂点に、「鍵を盗む」「穴を開ける」と枝分かれさせた攻撃シナリオ図 |

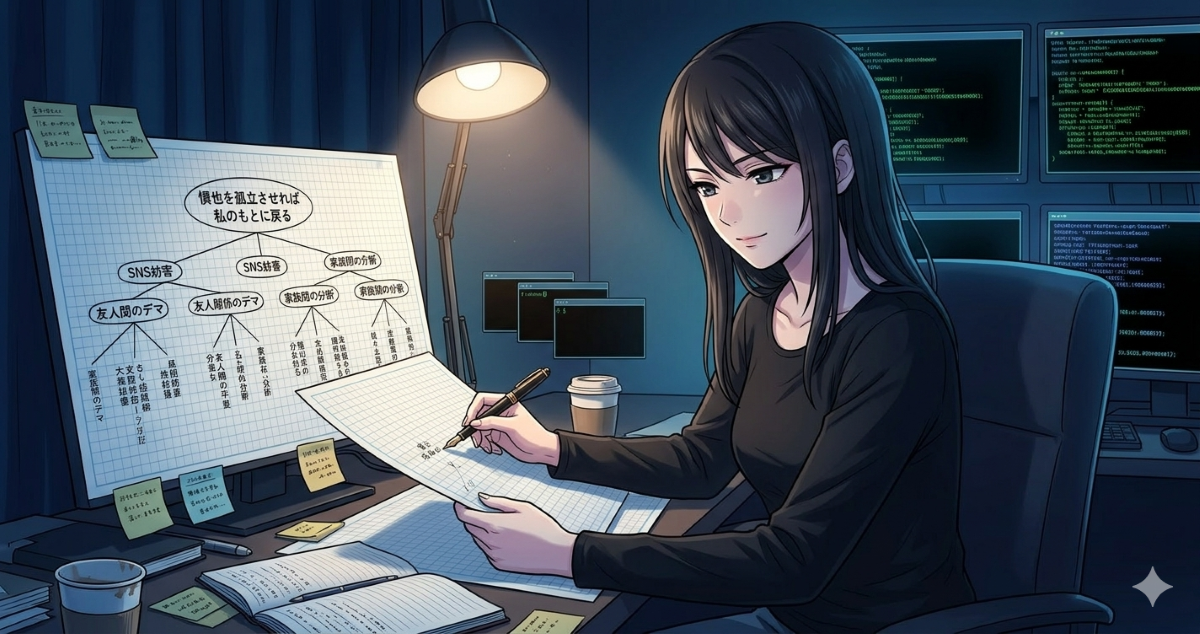

🔍 結城の偵察

公開情報で弱点を探す。時間はかかっても確実に。

深夜2時。アパートの一室に青白いモニターの光が揺れていた。

結城は三台並べたディスプレイを見つめ、静かにマウスを動かし続けていた。メタCの公式サイト、採用ページ、セキュリティホワイトペーパー。OSINT——公開情報を組み合わせた情報収集。焦らない。急がない。それが今の結城のやり方だった。

「……ISO 27001取得済み。ISMS認証アリ。ISMSファミリー規格に準拠した情報資産台帳を整備している、か」

結城はノートに書き付けた。台帳があるということは、どの資産が最も重要視されているかが、ある程度外から推測できる。採用ページに書かれた「ユーザーデータ10万件超」という数字。それがどう管理されているか、どのリスク評価が甘いか——穴は必ずある。

「リスクアセスメントが完璧な組織なんて存在しない。評価しきれていないリスクが、必ずどこかに残っている」

スマホを手に取り、慎也のSNSを開いた。里見と撮った写真に、無意識に親指が止まる。

「……里見。あなたがいなければ、慎也はもっと無防備だった。でも、それでいい。私には時間がある」

静かに画面を閉じ、再びキーボードに指を置いた。

💬 慎也と里見の会話①

リスクって、なんか難しそう……

土曜の午後、慎也が里見の部屋のソファに転がっていた。里見は隣でノートPCを開いている。

「里見、ちょっと聞いていい?」

「うん、どうぞ」

「会社でさ、『リスク管理ちゃんとやれ』って言われるんだけど……なんかふわっとしてて、具体的に何すればいいのか全然わからなくて」

里見が顔を上げ、ほんの少し笑った。

「『リスク管理』って言葉、よく聞くわりに、何が怖いのか整理できてない人が多いよね。慎也のワールドにも、守るべきものはあるでしょ?ユーザーデータとか」

「あー、確かに。でもそれを管理するって、具体的にどうするの?」

「まず最初に、何が危なくて、どのくらい危ないかを調べるところから始まるんだ。それがリスクアセスメントって言われるプロセスだよ」

「リスクアセスメント……なんかかっこいい名前だね」

「教えようか?」と里見が言った。慎也は「うん、ぜひ」と少し前のめりになった。

📘 里見の解説「リスクを見つけて、測って、対処する」

リスクアセスメントは3ステップで考えると整理しやすい。

里見はノートを取り出し、ざっくりと図を描き始めた。

「リスクアセスメントって、大きく3つのステップに分かれてるんだ。リスク特定→リスク分析→リスク評価。この3つをまとめてリスクアセスメントって呼ぶ」

リスクアセスメント・リスク分析・リスク評価

3つのステップ、覚えやすい!

- リスク特定——どんなリスクがあるかを洗い出す。

- リスク分析——それぞれのリスクについて、発生する確率と、起きたときの影響の大きさを調べる。

- リスク評価——そして最後に、どのリスクから先に対処するか、優先順位をつける。この3つで初めて『何が怖いか』がはっきりするんだよ」

「なるほど……遠足前に先生が『雨リスク・迷子リスク・ケガリスク』ってリストアップして、雨が一番影響大きいから雨対策を先にやろうって決める感じ?」

「すごく上手い例えだと思う」と里見が微笑んだ。「その通り。確率×影響で大きな数字になったリスクほど、先に手を打つ必要がある」

情報資産台帳

守るべきものを一覧にするのが出発点だよ。

「リスク分析をするには、そもそも何を守りたいのかを整理しないといけない。それをまとめたのが情報資産台帳——守るべき情報と、それぞれの重要度を書き出した一覧表なんだ」

「たとえば?」

「家で言えば、通帳・印鑑・パスポート・思い出の写真……それぞれに『なくしたときのダメージ』が違うでしょ。会社なら、顧客の個人情報、契約書、社内システムのパスワード。台帳にして管理することで、どこを優先して守るかが明確になる」

「台帳なしだと、何が重要かバラバラになりそうだね」

BIA(Business Impact Analysis・ビジネスインパクト分析)

BIA……業務への影響を数字で考えるの?

「リスク分析の中でも特に重要なのがBIA、Business Impact Analysis——ビジネスインパクト分析って呼ばれてる。業務がどのくらい止まったら、どのくらいの損害が出るかを具体的に計算するんだ」

「損害って、お金のこと?」

「お金だけじゃなくて、信用の損失とか、法律上のリスクとか、復旧にかかる時間とか全部ひっくるめて。たとえば『メールサーバーが1時間止まったら顧客対応が何件遅れて、損害はいくらか』を事前に試算しておく。そうしないと、どこにお金と時間をかけて守ればいいかが決まらないんだよ」

リスク対応

リスクへの対処法は4種類あるんだ。

「リスクがわかったら、次は対処法を決める。これをリスク対応って言う。4つの選択肢があって——」

里見がノートに書いた。回避・低減・転嫁・受容。

- 「回避は、そもそもそのリスクが起きないように行動を変えること。

- 低減は、発生確率や影響度を下げる対策を打つこと。

- 転嫁は、保険に入ったり外部に委託したりしてリスクを他に移すこと。

- 受容は、対策コストより損害が小さいと判断して、あえて何もしないこと」

「あえて何もしない、ってことがあるんだ」

「全部のリスクに対策したら、コストが無限に膨らんじゃうから。鉛筆1本なくなるリスクに防犯カメラは付けないでしょ。それがリスクの受容だよ」

STRIDE(ストライド)

攻撃の種類ってそんなに分類できるの?

「リスクを特定するとき、攻撃側の視点でも考える必要がある。そのときに使う分類モデルがSTRIDEだよ。6種類の脅威を頭文字で並べたもの」

| 頭文字 | 英語 | 意味 |

|---|---|---|

| S | Spoofing | なりすまし |

| T | Tampering | 改ざん |

| R | Repudiation | 否認(やったことを否定すること) |

| I | Information Disclosure | 情報漏洩 |

| D | Denial of Service | サービス妨害 |

| E | Elevation of Privilege | 権限の昇格 |

「たとえば、ログインページを設計するときに『このページにはどのSTRIDEの脅威があるか』をチェックすることで、設計の穴が見つかりやすくなるんだ」

「なるほど、攻撃のチェックリストなんだね」

その頃、結城のアパートでは——。

6つ全部、私には使える。

結城はノートにSTRIDEの6文字を縦に書き並べた。そして、それぞれの横に静かに書き足していく。

「S——なりすまし。メタCの公式アカウントを模したフィッシングページを作れば、スタッフのパスワードが手に入る。慎也に送りつけてもいい。フィッシング詐欺、また使えるな……」

ペンが滑る。

「T——改ざん。ワールドのデータをこっそり書き換える。慎也が作ったワールドのオブジェクトを一つ変えるだけでいい。気づかれなければ、それでいい」

「R——否認。ログを残さずに操作すれば、『やっていない』と言い張れる。痕跡を消す技術なら自信がある」

「I——情報漏洩。10万人のユーザーデータ……。流出させなくても、『流出した』という噂を立てるだけでメタCへの信頼は揺らぐ」

一瞬、ペンが止まった。

「D——サービス妨害。慎也がいちばん楽しんでいるワールド公開の日に、DDoSをぶつける。笑顔が崩れる瞬間を、想像するだけで……」

小さく、息をついた。

「E——権限昇格。一般ユーザーのアカウントから管理者権限を奪えれば、何でもできる。メタCの内側から、静かに壊していける」

結城はノートを閉じて、椅子にもたれた。6種類の武器。どれを最初に使うかは、まだ決めていない。でも——使えるものが揃っているという事実が、静かな自信になっていた。

「ふふ。全部、私には使える手段だよ」

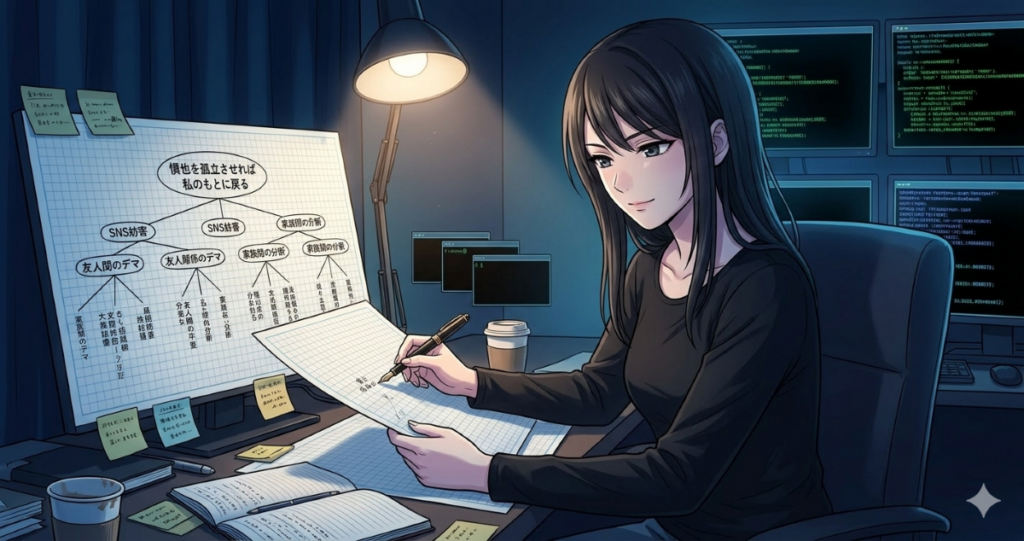

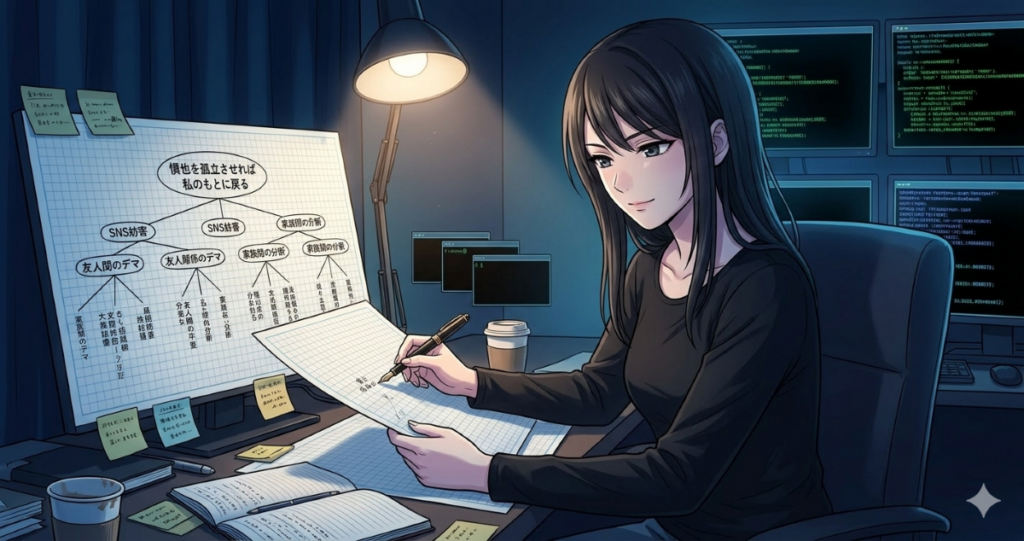

アタックツリー

攻撃の手順を図にすると、守り方も見えてくる。

「同じように攻撃視点でリスクを整理する手法が、アタックツリー。攻撃の最終目的を頂点において、そこに至るまでの手段を木の枝のように分岐させて描いていくんだ」

図にすると、こんな感じだね。

「攻撃の手順を先に図にするの?」

「そう。たとえば頂点が『個人情報を盗む』なら、そのために『不正ログイン』か『通信の盗聴』か『内部不正』かという選択肢が枝になる。さらに『不正ログイン』の下には『パスワードを盗む』か『ブルートフォース』かと続いていく。このツリーを見れば、どの枝を守れば攻撃を止められるかがわかるんだよ」

「攻撃者の地図を先に作っておくんだね。それを見て守りを考える、か」

「そういうこと。セキュリティは、攻撃者の立場で考えることが大事なんだよ」

その頃——結城のアパートでは。

私のアタックツリーは、もう完成している。

結城はA3の方眼紙を広げ、ペンを走らせていた。

頂点に書いたのは四文字。「慎也を孤立させる」。

それが結城の本当の目標だった。個人情報を盗むとか、サービスを止めるとか——そういうことは、あくまで手段に過ぎない。

里見との関係を壊し、メタCへの信頼を失わせ、慎也が「もう誰も信じられない」と思う瞬間を作り出す。

そこまで追い詰めれば、慎也は自分のもとへ戻ってくる。——結城はそう、信じていた。

頂点から三本の枝を引いた。

一本目:「里見との信頼を壊す」。里見が関わるセキュリティインシデントを起こし、「里見のせいでこうなった」という状況を作り出す。里見の年収750万に慎也が引け目を感じているなら、さらに深く楔を打てる。

二本目:「メタCの信用を失墜させる」。慎也が副業として大切にしているワールド、そのプラットフォームへの不信感を植え付ける。ユーザーデータ10万件——流出の噂を立てるだけでいい。実際に盗まなくても。

三本目:「慎也自身を標的にする」。最終手段。慎也のワールドに直接攻撃を仕掛け、副業の評判を傷つける。里見も佐藤も守りきれない瞬間が、必ず来る。

結城はペンを置き、図を見つめた。守る側が「どの枝を先に塞ぐか」を考えるように、自分は「どの枝から先に動かすか」を考える。今はまだ偵察の段階。でも枝は、もう全部描き終わっていた。

「慎也は、『攻撃者の立場で考えることが大事』って言われてる。……そうだよ。だから私は、誰よりも先に考えてる」

方眼紙を丁寧に折り畳み、引き出しの奥にしまった。

⚡ 攻撃の影

ポートスキャンが深夜から断続的に来てる。偵察だな。

翌週月曜日、佐藤はモニターに表示されたアクセスログに目を細めた。

深夜0時から3時にかけて、メタCのサーバーに対して断続的なポートスキャンが記録されていた。スキャンの間隔は不規則で、自動ツールによるものでありながら検知を避けるように設計されている。IPアドレスはTorネットワーク経由で匿名化されていた。

「攻撃じゃない。情報収集だ」

佐藤は静かにそう判断した。どこに何のサービスが動いているか、どのポートが開いているか——外から見えるものを丁寧に調べているだけ。いわゆるフットプリンティング。これは前段階であり、本格攻撃の前の準備だ。

「侵入は試みていない。でもこれは……本番が来る前の地図作りだ」

佐藤はチームに連絡を入れ、夜間モニタリングの強化を指示した。同時に、情報資産台帳の直近の更新日を確認する。「守るべきものの優先順位を、もう一度見直す必要がある」と、静かに独り言を言った。

🛡️ チームの対応

リスクの高い資産から順番に、追加の対策を講じます。

佐藤は里見に状況を共有し、週次のリスクレビューを前倒しで実施した。情報資産台帳を引き出し、BIAの数値を照らし合わせながら、侵害されたときの影響が特に大きい資産のリストを作り直す。

「ユーザーの認証情報と個人情報——ここが最優先保護対象です。次に課金データ。この順番は変わらない」

里見が加わり、STRIDEモデルに沿って今の構成に抜け漏れがないかをチェックした。情報漏洩(Information Disclosure)と権限昇格(Elevation of Privilege)の脅威に対する追加ログ設定。内部からの否認(Repudiation)リスクへの監査証跡の強化。

慎也は副業クリエイターとして、自分のワールドで使っているAPIに同様のスキャン痕跡がないか確認するよう里見から連絡を受け、ログを確認して報告した。「異常なし」——でも今日初めて、ログをきちんと読もうとした。

「攻撃が来る前に動けた」と佐藤は言った。「それがリスクアセスメントの意義です」

💬 慎也と里見の会話②

対策って、全部やろうとしなくていいんだよ。

夜、慎也はメッセージを送った。

「ログ確認したよ。異常なかった。でも……正直、ちゃんとログ読んだの初めてだった」

「それで十分だよ」と里見はすぐに返信した。「気になる? 今日のこと」

「うん。リスクアセスメントって、なんか難しそうなイメージだったんだけど……要するに『何が怖いかを整理して、優先順位をつける』ってことだよね」

「そう、それだよ。全部のリスクを完璧に潰す必要はない。むしろ、重要な資産に絞って深く守る方がずっと現実的なんだ」

「リスクの受容、っていう考え方が一番意外だった。対策しない、って選択肢がちゃんとあるんだね」

「対策も、コストのかかる行動だからね。かけられるリソースは有限だから、どこに集中するかを決めるのがリスク管理の本質なんだと思う」

慎也は少し間を置いて、こう返した。「里見っていつも、難しいことをシンプルにしてくれるよね。……ありがとう」

「また一緒に勉強しよ」と里見は言った。そのメッセージを、慎也は何度か読み返した。

😤 結城の悔しがり

ポートスキャンを検知されてた……対応が早すぎる。

翌朝、結城は記録していたスキャンの結果ログを見直して、静かに舌打ちをした。

深夜のアクセスが検知され、対策が強化されている。Tor経由で十分に匿名化していたはずなのに、行動パターンから「偵察」と判断されていた。

「……リスクアセスメントを定期的にやり直してる。情報資産台帳も更新している。佐藤の組織は、静的なセキュリティじゃない」

それが悔しかった。一度対策を施したら終わりではなく、常に更新し続けている。どこかに固定の穴があれば狙えるが、穴を塞ぐ速度が速すぎる。

「……慎也も、ログを確認したんだ」

それがいちばん腹立たしかった。里見の教え方が上手いのか、慎也の吸収が早いのか——いずれにせよ、慎也は確実に成長している。

結城はノートを閉じた。アタックツリーの最初の枝が、一本折れた。でも、根本はまだ残っている。

「……焦らない。別の枝を伸ばせばいい。時間は、まだある」

「慎也を取り戻す・・・」

コメント